L’esperienza derivante dalla trentennale attiva nel settore I.C.T. e Forense mi permette di erogare servizi di consulenza informatica ed assistenza ad aziende, studi legali, privati cittadini, Autorità Giudiziaria nel proteggere, recuperare, acquisire, analizzare informazioni digitali, memorizzate o trasmesse mediante sistemi info-telematici quali personal computer, server, dispositivi mobili, dischi esterni, chiavi USB, CD, DVD,CLOUD, reti di calcolatori.

Sono esperto nell’analisi forense di documentazione elettronica, file, database, e-mail, servizi di messaggistica istantanea (chat). In grado di identificare, recuperare ed analizzare “evidenze digitali” per determinare quello che è accaduto, quando è accaduto, come è potuto succedere e chi era coinvolto.

Sono in grado di effettuare analisi approfondite, con l’ausilio di strumenti hardware per la duplicazione rapida e sicura dei supporti di memorizzazione, e di applicativi informatici disponibili sul mercato, o sviluppati ad hoc, con l’obiettivo di rappresentare i fatti in sede giudiziaria, oppure di avere contezza di quanto è presente o meno nei dispositivi di interesse.

Svolgo attività di cristalizzazione delle prove digitali online acquisendo le stesse dalla rete Internet in maniera sicura, documentata e legalmente valida ad esempio (pagina web, immagine, video, pdf, chat, webmail, Social Facebook,Instagram,etc..). con “Data certa” (certificata con marca temporale) dei documenti elaborati. Sono in grado di rilasciare un archivio certificato criptato della prova digitale valido legalmente per sempre con la produzione se interessati di un DVD.

Conforme alla Legge 48/2008, alle linee guida IISFA e alla convenzione di Budapest sulla criminalità informatica. Fonte : http://www.parlamento.it/parlam/leggi/08048l.htm

Il servizio viene erogato in collaborazione con il Partner Nazionale LegalEYE® . www.legaleye.it

Altre attività forensi:

• Analisi, identificazione, prevenzione di Crimini e Frodi Informatiche;

• Acquisizione ‘on site‘ dei supporti di memorizzazione (anche come ausiliari di PG);

• Analisi e interpretazione di “tracce informatiche” da sistemi info-telematici;

• Consulenze tecniche e Perizie nell’ambito della digital forensics;

• Recupero di dati cancellati / persi da hard disk o chiavette;

• Cancellazione sicura dei dati;

• Recupero di password;

• Installazione e configurazione di sistemi operativi (Windows, Linux e MacOs) e applicativi;

• Configurazione ‘sicura’ di reti cablate e wireless;

• Servizi di formazione sulla sicurezza informatica e all’utilizzo dei personal computer e della rete Internet;

• Individuazione di eventuali rischi di sicurezza nei sistemi e nelle procedure di elaborazione;

• Supporto alle aziende, security e privacy, con adeguamenti in base alle normative vigenti;

• Prevenzione/individuazione di furti informatici da parte di esterni, collaboratori, dipendenti, manager;

• Tutela della proprietà intellettuale;

• Tutela delle informazioni di business o comunque pregiate;

• Assessment di infrastrutture, reti telematiche, progetti e servizi ICT.

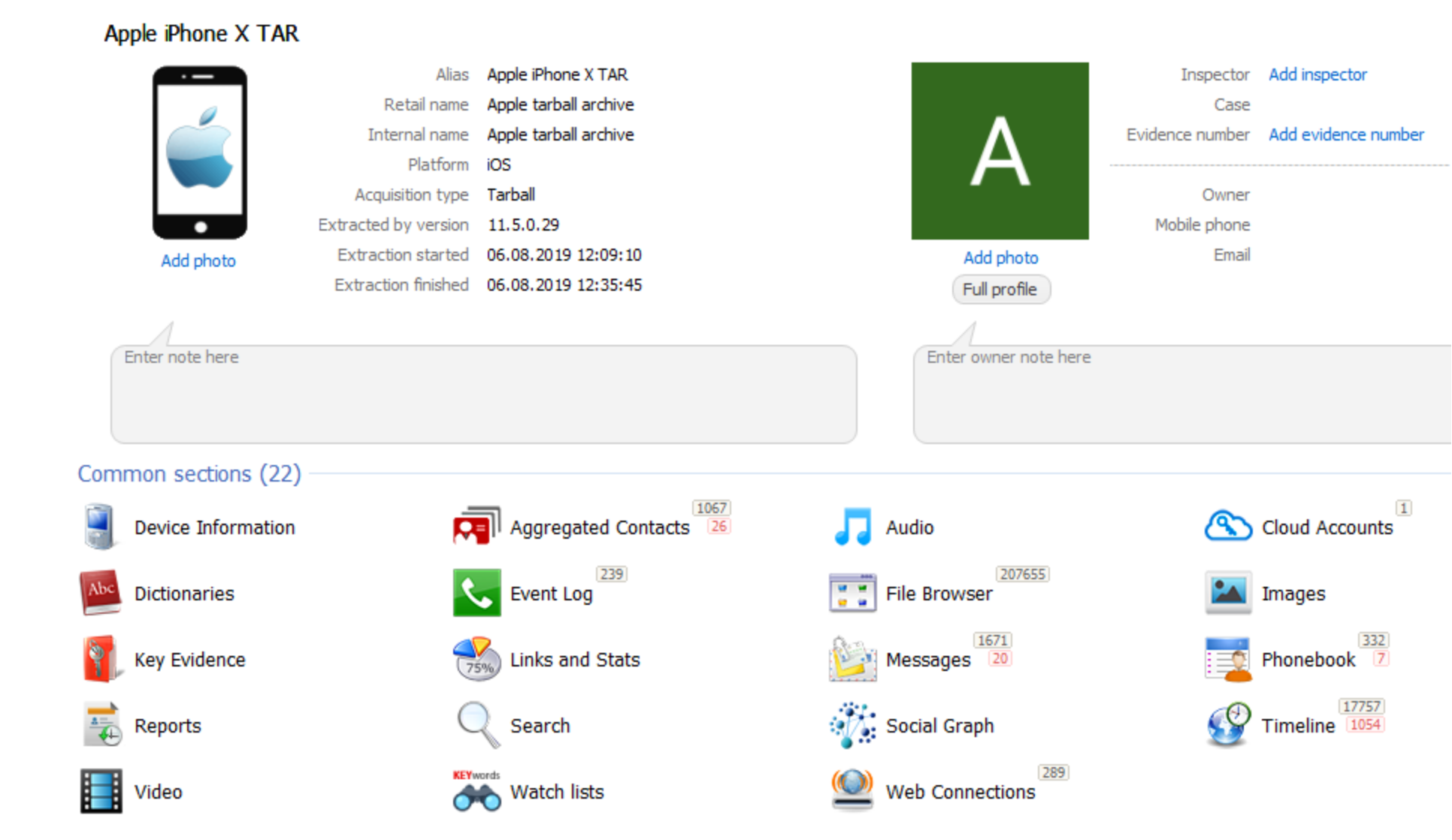

Dispongo di un laboratorio tecnico per il settore Digital Fornesics composto da diverse unità di elaborazione ed analisi dotate dei principali software e hardware per indagini su computer, reti, sia commerciali sia open source Linux per computer forensics “DEFT Linux” –

Autopsy® iOpen Source digital forensics platform (US Law Enforcement agents)

Certificato di Corso e Qualifica Maco Moretti

Laboratorio analisi IT di Roma

Il laboratorio è dotato delle principali attrezzature di acquisizione e copia forense nel campo delle operazioni peritali. Attrezzature che mi permettono di estrarre e duplicare i dati contenuti nelle memorie di massa di qualsiasi tipo (hard disk, schede di memoria, pendrive, etc…) senza alterare in alcun modo il reperto originale, operando a norma del Codice di Procedura Penale

LINK AMICI

https://csirt.gov.it/ (Computer Security Incident Response Team – Italia)

http://www.cert.garr.it/

http://www.sicurezzanazionale.gov.it

Polizia Postale

Investigazioni Scientifiche (Ra.C.I.S.)

CLUSIT – Associazione Italiana per la Sicurezza Informatica

ONIF – Osservatorio Nazionale Informatica Forense

AIPSI, Associazione Italiana Professionisti Sicurezza Informatica

I.S.S.A Information Systems Security Association